Il y a une semaine, plusieurs FAI français, dont SFR et Bouygues, ont été « en panne », leurs résolveurs DNS ne répondant plus.

Les 1 et 2 septembre 2020, plusieurs FAI (Fournisseurs d’Accès à l’Internet) français, dont SFR et Bouygues, ont été « en panne », problème qui a été largement commenté dans les médias. En fait, leurs résolveurs DNS étaient hors-service, et il semble bien que c’était suite à une attaque menée contre ces résolveurs. Quelles leçons en tirer ?

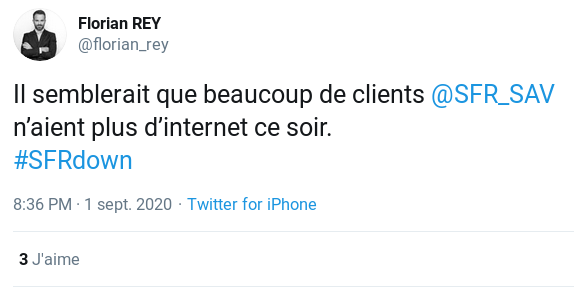

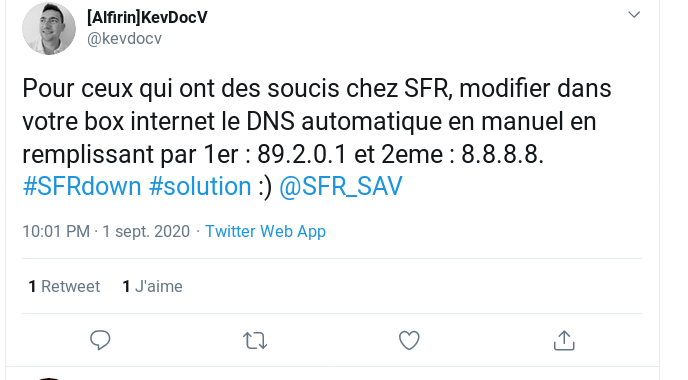

D’abord, les faits. Prenons comme exemple le problème de SFR (et Numéricâble, qui a été racheté par SFR il y a un certain temps). De nombreux utilisateurs sur les réseaux sociaux se plaignent de ce que leur accès Internet « ne marche pas ». Plusieurs notent qu’en remplaçant les résolveurs DNS « normaux » par des résolveurs DNS publics comme ceux de Google ou de Cloudflare, tout remarche. On peut donc en déduire que le réseau du FAI fonctionnait bien, seul le service de résolution DNS était affecté.

Mais c’est quoi, un résolveur ? C’est l’une des deux sortes de serveur DNS (l’autre étant le serveur faisant autorité, qui ne sera pas discuté ici). C’est celui qui, pour le compte de l’utilisateur final, va faire l’essentiel du travail pour pouvoir obtenir des informations (comme l’adresse IP d’un serveur Web) en échange d’un nom de domaine. C’est la machine qu’interroge M. et Mme Toutlemonde. Il est automatiquement configuré lorsqu’on se connecte à un réseau. Il est géré par le FAI ou, dans le cas du réseau local d’une organisation, par le service informatique de l’organisation. Mais on peut aussi changer explicitement sa configuration, par exemple pour utiliser les résolveurs publics, ce qu’ont fait beaucoup d’utilisateurs pendant les pannes, pour pouvoir continuer à utiliser l’Internet. Une organisation ayant son propre service informatique, ou un informaticien passionné, peut aussi avoir son propre résolveur, ce qui donne le maximum de contrôle sur le mécanisme de résolution de noms de domaine.

On voit donc qu’un résolveur est un composant crucial. Pour Mme ou M. Toutlemonde, ne pas avoir de résolveur qui marche, c’est à peu près la même chose que de ne pas avoir d’Internet du tout. Installer, configurer et surtout maintenir un service de résolution DNS rapide et fiable est donc une des tâches essentielles d’un FAI.

Mais qu’est-il arrivé à ce service de résolution pendant la panne ? Il faut noter que, comme avec tous les problèmes Internet, panne ou attaque, très peu d’informations précises sont rendues publiques. On n’a en général qu’une communication très générale (« il y a un problème limité, nous sommes mobilisés et travaillons très dur à la résoudre ») et dont la fiabilité n’est pas toujours garantie. Il est donc toujours difficile d’analyser les problèmes et cet article devra, par la force des choses, être prudent. Rendons d’ailleurs hommage à la société Cloudflare, qui est une des très rares entreprises Internet à documenter publiquement ses pannes, dans d’excellents articles techniques. C’est ainsi que la grande panne de Level3/CenturyLink le 30 août n’a fait l’objet d’aucune publication de CenturyLink, mais a été bien analysée, par Cloudflare, justement.

Revenons au problème des 1 et 2 septembre. N’a t-il touché que la France ? Non, des rapports précis indiquaient des ennuis similaires en Belgique et aux Pays-Bas. Si une panne totale des résolveurs DNS d’un FAI est quelque chose qui arrive et qui s’est déjà produit à plusieurs reprises, la proximité dans le temps de toutes ces défaillances plaide en faveur d’un problème systémique, très probablement une série d’attaques menées par le même groupe. Ces attaques par déni de service (DoS en anglais, pour Denial of Service), qui visent non pas à prendre le contrôle d’un système informatique mais à stopper son fonctionnement, sont une des plaies de l’Internet, et il est très difficile de se défendre contre elles. Ici, d’après certains témoignages précis, l’attaquant a réussi à arrêter les résolveurs DNS de plusieurs FAI en les surchargeant de requêtes.

Quelles étaient les motivations de l’attaquant ? Contrairement au héros de roman Arsène Lupin, il n’a pas laissé de carte de visite. Nous ne savons pas qui c’est (l’attribution des attaques est toujours très difficile, et dépend davantage de considérations politiques que techniques), ni son but.

On a vu que, pendant l’attaque, un grand nombre d’utilisateurs sont passés à des résolveurs publics. Cela a permis à l’utilisateur ou l’utilisatrice de continuer à profiter de l’Internet et, techniquement, cela a prouvé que le problème était bien un problème de résolveur DNS. Il existe de très nombreux résolveurs publics, les plus connus étant tous gérés par des GAFA, ces grandes entreprises étatsuniennes qui accaparent une bonne partie des services sur l’Internet. Quels sont les problèmes liés à cette utilisation des GAFA comme résolveurs DNS ? D’abord, ils récoltent ainsi davantage de données personnelles, alors qu’ils en ont déjà beaucoup trop. Comme le note le RFC 7626, les requêtes DNS que vous faites sont très révélatrices de vos activités. Pas quand vous utilisez fr.wikipedia.org, bien sûr, car tout le monde utilise Wikipédia, mais une requête pour www.alcooliques-anonymes.fr est sans doute plus sensible. (En outre, si la communication avec le résolveur est en clair, des surveillants sur le trajet peuvent lire vos requêtes.) Outre la captation de données personnelles, cette utilisation des GAFA a des conséquences plus stratégiques. Comme toute activité sur l’Internet commence par des requêtes DNS au résolveur, une telle dépendance vis-à-vis des GAFA les place dans une situation de pouvoir, et pourra leur permettre, par exemple, de bloquer à leur guise tel ou tel nom de domaine. Or, il est très probable que l’immense majorité des personnes qui ont changé leur configuration pour utiliser les résolveurs publics ne reviendra pas en arrière. Chaque panne, chaque attaque réussie, augmente donc leur part de marché.

Ne faisons pas de reproches à M. ou Mme Toutlemonde. Pendant la panne, il n’y avait guère le choix, s’ils voulaient reprendre leurs activités en ligne. Il existe certes des résolveurs publics non GAFA comme ceux de FDN (qui a d’ailleurs été victime d’une attaque réussie, venant sans doute du même attaquant) mais ils soulèvent également des problèmes de vie privée car les atteindre nécessite un long trajet qui se fait en clair sur le réseau (sauf si le résolveur met en œuvre les protocoles chiffrés comme DoT, DNS sur TLS, et/ou DoH, DNS sur HTTPS), et ils ne sont pas toujours rapides, ni fiables. On peut aussi avoir un résolveur privé chez soi mais, dans l’état actuel de l’offre logicielle, c’est réservé aux informaticiens.

En conclusion, cette attaque a montré une fois de plus le caractère critique du résolveur DNS, composant d’infrastructure essentiel mais souvent oublié. Il est nécessaire que ce composant reçoive les investissements humains et financiers nécessaires pour assurer un fonctionnement fiable. L’attaque ayant montré la vulnérabilité d’une partie de l’Internet français, et le risque que des utilisatrices et utilisateurs ne se détournent vers les GAFA, il est également important de considérer qu’il s’agit d’un problème stratégique.